نتحدث في هذا التقرير عن الجرائم المعلوماتية إذ أنها معروفة بمصطلح الجرائم السيبرانية cyber crime أو الجرائم الإلكترونية electronic crime، ويجرى ذلك النوع من الجرائم عن طريق استعمال جهاز الكمبيوتر أو أي جهاز يتصل بشبكة من أجل الوصول إلى المعلومات بشكل غير شرعي أو إلحاق الضرر بالأجهزة أو إصابتها بأعطال خطيرة.

وقد أدى انتشار الشببكة العنكبوتية في مختلف دول العالم إلى انتشار الجريمة الإلكترونية بشكل كبير، كما أن ذلك النوع من الجرائم ينظم عن طريق أفراد أو مجموعات مبتدئة أو محترفة، ويجب أن نشير في هذا الصدد إلى كون الدافع الأساسي للجرائم المعلوماتية هو المبالغ المادية، والتي يمكن أن يجرى تنفيذها عن طريق الكثير من الوسائل؛ مثل هجمات الفدية والاحتيال عن طريق البريد الإلكتروني الشخصي، وسرقة الحسابات البنكية وبطاقات الائتمان، وغيرها من الأشكال الأخرى المتنوعة لذلك النوع من الجرائم.

مفهوم الجرائم الإلكترونية

يمكن أن نعرف الجرائم الإلكترونية Electronic crime or e-crime بأنها عبارة عن ممارسات التي يمكن أن توقع ضد أي مجموعة أو فرد مؤسسة مع توفر دافع إجرامي من أجل التسبب في الأذى لسمعة الضحية عن عمد، أو إلحاق الضرر البدني والنفسي به سواء أكان ذلك بشكل مباشر أو شكل غير مباشر عن طريق الاستعانة بشبكات الاتصال الحديثة مثل الشبكة العنكبوتية وما تتبعها من أدوات كالبريد الإلكتروني وغرف المحادثة، والهواتف النقالة وما تتبعها من أدوات مثل رسائل الوسائط المتعددة.

أنواع الجرائم الإلكترونية

هناك أكثر من نوع للجريمة الإلكترونية، مثل، جرائم إلكترونية ضد الأفراد، وفي ذلاك النوع من الجرائم التي يجرى التوصل فيها إلى الهوية الإلكترونية للأفراد بأشكال غير قانونية؛ مثل حسابات البريد الإلكتروني وكلمات المرور الخاصة بهم، وقد تصل إلى انتحال شخصياتهم والحصول على الصور والملفات الهامة من أجهزتهم، من أجل تهديدهم بها ليمتثلوا لأوامرهم، وتسمى أيضا بجرائم الإنترنت الشخصية.

وهناك جرائم إلكترونية مرتكبة ضد الحكومات، حيث أنها تعمل على الهجوم على المواقع الرسمية الخاصة بالحكومات ومؤسسات الدول الوطنية وكل الأنزظمة الخاصة بالشبكات، بالإضافة إلى عملها على أن تدمر البنية التحتية لتلك المواقع أو الأنظمة الشبكية بشكل تام، ويسمى الأشخاص المرتكبون لهذه الجريمة بالقراصنة، وغالبا ما تكون أهدافهم سياسية.

جرائم إلكترونية ضد الملكية، يستهدف ذلك النوع من الجرائم، المؤسسات الحكومية والشخصية والخاصة، وتهدف إلى تخريب وتدمير الوثائق الهامة والرسمية، ويجرى تنفيذ هذا النوع من الجرائم عن طريق نقل برامج وكائنات إلكترونية مضرة لأجهزة تلك المؤسسات باستعمال العديد من الطرق مثل الرسائل الإلكترونية E-mail، وبالنسبة للجرائم السياسية الإلكترونية، لإذ أنها عبارة جرائم تستهدف المواقع العسكرية للدول من أجل السطو على معلومات متعلقة بالدولة وأمنها، وبالنسبة لسرقة المعلومات، إذ تشتمل المعلومات المحفوظة إلكترونيا وتوزيعها بأساليب غير مشروعة.

وبالنسبة للإرهاب الإلكتروني terrorism، فهو عبارة عن خروقات للأنظمة الأمنية الحيوية عبر منصات الشبكة العنكبوتية، على أن تكون جزء من مجهود منظم لعدد كبير من القراصنة الإلكترونيين، أو أي جماعات تسهدف الإفادة من ثغرات تلك المواقع والأنظمة، والوصول للمواقع المشفرة، وهناك جرائم الاحتيال والاعتداء على الأموال Fraud and financial crimes، وفي هذا الإطار نناقش عددًا من الجرائم والممارسات.

تابع أنواع الجرائم الإلكترونية

من أبرز هذه العمليات إدخال بيانات غير سليمة أو تعليمات يعد التصريع بها أمرًا غير مأذون به، أو استخدام عمليات وبيانات غير مسموح الوصول إليها من أجل الاحتيال والاختلاس والاستيلاء عليها عن طريق موظفين فاسدين في المؤسسات المالية والشركات، بالإضافة إلى حذف وتعديل المعلومات المحفوظة، أو إساءة استخدام أدوات الأنظمة المتوافرة وحزم البرامج.

وهناك أيضًا الهندسة الاجتماعية Social Engineering، والتصيد Phishing، وهناك جرائم إلكترونية متعلقة بالجنس، كما ان هناك جرائم الابتزاز الإلكتروني Cyber extortion crime هي تعرض نظام حاسوبي أو موقع إلكتروني ما لهجمات حرمان من خدمات محددة؛ إذ يشن تلك الهجمات ويقوم قراصنة محترفون بتكرارها، من أجل تحصيل مقابل مادي لوقف تلك الهجمات.

وهناك جرائم التشهير، التي تحدث من أجل تشويه سمعة الأفراد، كما لا يجب ألا ننسى جرائم الشتم والسب، وجرائم المطاردة الإلكترونية، حيث أنها جرائم متعلقة بتعقب أو مطاردة الأفراد من خلال الوسائل الإلكترونية بغية تعريضهم للمضايقات الشخصية أو الإحراج العام أو السرقة المالية، وتهديدهم بهذا؛ إذ يجمع مرتكبو تلك الجرائم معلومات الضحية الشخصية من خلال منصات الشبكات الاجتماعي وغرف المحادثة وغيرها.

أشكال الجرائم المعلوماتية

صناعة المواد الإباحية المستغلة للأطفال، والتعدي وسرقة أية معلومات جرى حمايتها بحقوق نشر، وملاحقة ومضايقة أحد الأشخاص من خلال الشبكةن العنكبوتية، واقتحام الرموز التي يجرى وضعها من أجل حماية البيانات والمعلومات، والتهديد والابتزاز الذي يوجه لمؤسسة محددة أو شخص محدد، وإنشاء البرامج الضارة أو الفيروسات.

التجسس على الأشخاص من خلال الشبكة العنكبوتية، وتغيير حقيقة المعلومات والبيانات، مثل تغيير السجلات المصرفية والبنكية، وبيع وشراء المواد السيئة على الشبكة العنكبوتية، مثل المخدرات أو الأسلحة، كما أن هناك أزمة سرقة المعلومات العلمية التي طُورت عن طريق أشخاص آخرين، مع إمكانية إرسال رسائل بريد إلكتروني مزعجة إلى المستعملين.

مرتكبو الجرائم المعلوماتية

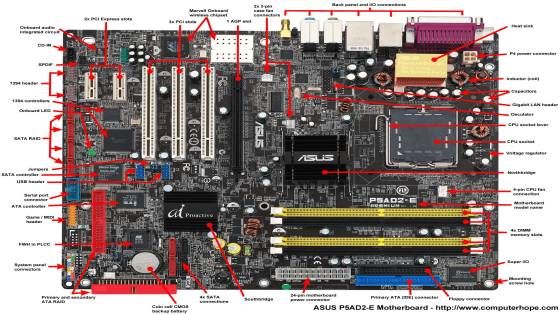

يعرف الشخص الذي يقوم بالتحايل على إعدادات الأمان المتنوعة من أجل الوصول إلى المعلومات غير المسموح بالاطلاع عليها بالهاكر Hacker، إذ ينقسم الهاكرز إلى 3 أصناف، على النحو التالي، الهاكرز ذو القبعات البيضاء White hat hackers، وهم الهكر الذين يقومون بمساعدة الشركات على أن يطوروا أنظمتهم الحاسوبية.

وهناك الهاكر ذو القبعات السوداء، Black hat hackers، وهم القراصنة الذين يقومون باستعمال الطرق غير الشرعية من أجل سرقة المعلومات والبيانات، وبالنسبة للقراصنة ذو القبعات الرمادية Grey hat hackers، وهم ينفذون أعمال الاختراق من أجل إظهار براعتهم ومهارتهم، دون أن يحققوا أية مكاسب من عمليات الاختراق.